Dependabot y Agentes IA: Adiós al Parche Manual

Desde el 7 de abril de 2026, GitHub permite asignar alertas de Dependabot a agentes IA (Copilot, Claude, Codex) para que analicen vulnerabilidades y abran PRs con el fix propuesto. Esto va más allá del bump de versión: los agentes modifican código, resuelven tests rotos y gestionan downgrades de paquetes comprometidos. En este artículo verás cómo funciona el flujo completo, cuándo tiene sentido usarlo y qué considerar antes de activarlo en producción.

El problema que Dependabot no resolvía

Dependabot lleva años haciendo bien una cosa: detectar dependencias vulnerables y abrir PRs para actualizar a la versión parcheada más cercana. Para la mayoría de alertas, eso basta. Merge y listo.

El problema llega cuando el fix no es un simple bump de versión. Cambios de API en la nueva versión, tests que se rompen, paquetes sin versión parcheada disponible. En esos casos, Dependabot abre la alerta, pero el trabajo real queda para ti. Son las alertas que se acumulan durante semanas porque nadie tiene tiempo de analizar el advisory, entender el impacto en el código y escribir el parche.

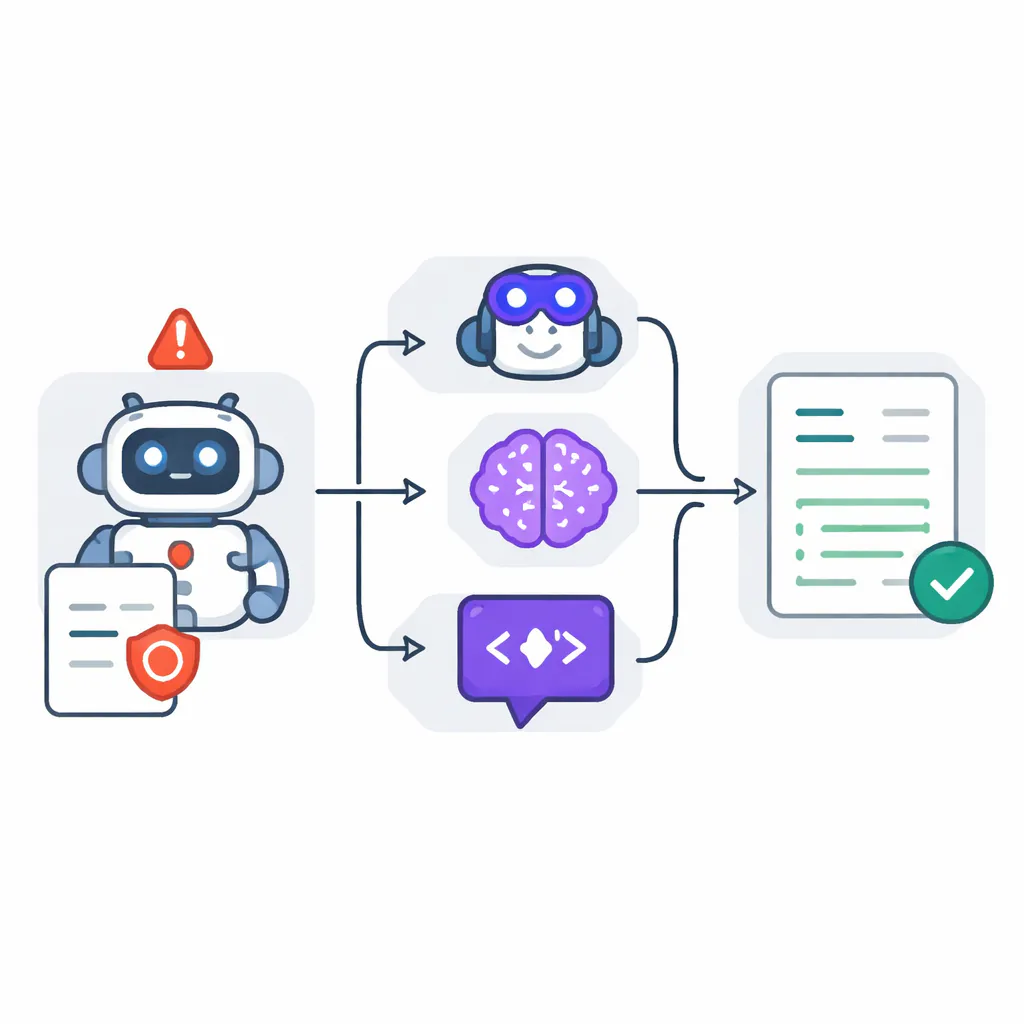

La nueva función "Assign to Agent" cierra esa brecha. En lugar de que la alerta espere intervención humana, un agente de código IA la analiza, entiende el contexto de tu repositorio y propone los cambios necesarios.

Cómo funciona Dependabot con agentes IA

El proceso es directo y no requiere configuración adicional más allá de los permisos necesarios:

- Abre la alerta de Dependabot en tu repositorio desde la pestaña Security.

- Haz clic en "Assign to Agent" en la página de detalle de la alerta.

- Selecciona el agente: Copilot, Claude o Codex.

- El agente trabaja de forma autónoma: analiza el advisory, revisa cómo usa tu código la dependencia afectada y abre un draft PR con el fix.

- Si el fix rompe tests, el agente intenta resolver los fallos automáticamente.

- Revisa, valida y merge. Siempre con supervisión humana.

Un detalle clave: puedes asignar varios agentes a la misma alerta. Cada uno trabaja de forma independiente y abre su propio draft PR. Esto permite comparar enfoques y elegir la solución más adecuada.

Tres agentes, tres enfoques: Copilot vs Claude vs Codex

| Agente | Proveedor | Enfoque | Consideraciones |

|---|---|---|---|

| Copilot | GitHub / Microsoft | Integración nativa con el contexto del repositorio y el ecosistema GitHub | Requiere plan Copilot con coding agent |

| Claude | Anthropic | Razonamiento sobre código complejo y análisis detallado de dependencias | Disponible como coding agent en GitHub |

| Codex | OpenAI | Ejecución en sandbox aislado con entorno controlado | Acceso a través de la integración GitHub |

La posibilidad de comparar agentes en la misma alerta es una ventaja práctica. En escenarios reales, un agente puede proponer un bump con adaptación de la API, mientras otro opta por un workaround temporal. El patrón de múltiples agentes evaluando el mismo problema es algo que ya vemos en otros contextos de desarrollo con IA.

¿Cuándo usar agentes IA en lugar de Dependabot estándar?

No todas las alertas necesitan un agente. Dependabot estándar sigue siendo la primera línea para bumps de versión directos. Los agentes IA entran cuando el fix es más complejo:

- Breaking changes: la actualización rompe tu build o tests porque la API de la dependencia ha cambiado.

- Paquetes comprometidos: necesitas hacer downgrade a la última versión segura conocida, no upgrade.

- PRs complejos: el fix requiere cambios en varios archivos de tu proyecto, no solo en el lockfile.

- Sin versión parcheada: no existe versión segura disponible y hay que implementar un workaround o migrar a otra librería.

Esto conecta con algo que ya vimos en el blog: añadir IA por defecto no mejora el flujo si no hay un problema concreto que resolver. Aquí la clave es que el agente cubre un hueco real que Dependabot no puede, no es otra capa de complejidad gratuita.

Automatizar la asignación con GitHub Actions

Si quieres que las alertas críticas se asignen a un agente sin intervención manual, puedes combinar Dependabot con GitHub Actions. El patrón documentado es crear un issue con el contexto de la alerta y asignarlo al agente:

# Asigna alertas críticas de Dependabot a Copilot de forma automática

name: auto-assign-dependabot-critical

on:

schedule:

- cron: '0 9 * * 1-5'

jobs:

assign:

runs-on: ubuntu-latest

steps:

- uses: actions/github-script@v7

with:

script: |

const alerts = await github.rest.dependabot

.listAlertsForRepo({

owner: context.repo.owner,

repo: context.repo.repo,

state: 'open',

severity: 'critical'

});

for (const alert of alerts.data.slice(0, 5)) {

await github.rest.issues.create({

owner: context.repo.owner,

repo: context.repo.repo,

title: `Security: ${alert.security_advisory.summary}`,

body: `Alerta Dependabot #${alert.number}\n${alert.html_url}`,

assignees: ['copilot-swe-agent']

});

}

Este enfoque se integra con la filosofía de usar GitHub Actions como orquestador de agentes IA. El workflow se ejecuta de lunes a viernes a las 9:00, filtra alertas críticas abiertas y crea issues asignados al agente. El slice(0, 5) limita a 5 alertas por ejecución para evitar saturar al agente.

En Producción

Antes de integrar esto en tu flujo de CI/CD, hay consideraciones que el changelog oficial no detalla:

Costes y requisitos

Necesitas dos cosas: GitHub Code Security (incluido en Enterprise o como add-on) y un plan Copilot con acceso a coding agents. Para equipos pequeños con presupuesto de 20-50 €/mes en herramientas, esto puede ser un freno si no estás ya en Enterprise. El coste de tokens en agentes IA es algo a vigilar si asignas múltiples agentes a cada alerta.

Los agentes no siempre aciertan

GitHub lo dice en su documentación: los fixes generados por IA no siempre son correctos. Pueden generar parches incompletos, ignorar edge cases o introducir problemas nuevos. La regla: revisa el PR, verifica que los tests pasen y confirma que el fix es apropiado antes de mergear.

Flujo recomendado para equipos

- Dependabot estándar con auto-merge para el 80% de alertas (bumps directos).

- Agente IA para el 20% de alertas complejas que se acumulan.

- Revisión humana obligatoria en todos los PRs de agentes.

- Pipeline CI con tests de integración antes del merge.

No es un sistema de "activa y olvida". Es una herramienta que reduce el tiempo de resolución, pero no elimina la supervisión.

Errores comunes y cómo evitarlos

- Error: mergear el PR del agente sin revisar. Causa: confianza excesiva en la IA. Solución: trata cada PR de agente como un PR de un junior, con code review completo.

- Error: asignar agentes a todas las alertas, incluso las triviales. Causa: no distinguir entre bump simple y fix complejo. Solución: usa auto-merge de Dependabot para bumps directos, agentes solo para lo que requiere cambios de código.

- Error: no tener tests que validen el fix. Causa: el agente resuelve los test failures que ve, pero no cubre casos no testeados. Solución: asegúrate de que tu suite de tests cubre los paths críticos de la dependencia afectada.

Preguntas frecuentes

¿Necesito un plan de pago para asignar alertas de Dependabot a agentes IA?

Sí. Requiere GitHub Code Security y un plan Copilot que incluya acceso a coding agents. A abril de 2026, está disponible en planes Enterprise y como add-on en planes Team. Los repositorios open source pueden tener acceso limitado a través de GitHub for Open Source.

¿Puedo asignar varios agentes a la misma alerta de Dependabot?

Sí, y es una de las funcionalidades más útiles. Cada agente trabaja de forma independiente y abre su propio draft PR. Puedes comparar las soluciones propuestas y elegir la más adecuada para tu caso.

¿Qué pasa si el agente IA no puede resolver la vulnerabilidad?

El agente abre un draft PR con su mejor intento. Si no consigue un fix completo, el PR incluirá los cambios parciales y notas sobre lo que no pudo resolver. La intervención humana sigue siendo necesaria para los casos que el agente no puede manejar.

Dependabot + agentes IA: lo que importa

La integración de agentes IA con Dependabot resuelve un problema concreto: esas alertas de seguridad que se acumulan porque requieren más que un bump de versión. No reemplaza a Dependabot, lo complementa en los casos difíciles. La posibilidad de comparar tres agentes diferentes en el mismo problema añade una capa de validación que no existía antes.

Como con cualquier automatización basada en agentes, la supervisión humana sigue siendo el eslabón crítico. El agente reduce el tiempo de resolución, tú garantizas la calidad del parche.

¿Has probado a asignar alertas de Dependabot a un agente IA? Cuéntame tu experiencia en Twitter @sergiomarquezp_. En los próximos días exploraremos cómo montar un pipeline de seguridad continua combinando Dependabot, agentes IA y GitHub Actions de extremo a extremo.